Digitale Erpresser greifen immer öfter auch Tierarztpraxen an: Per Krypto-Trojaner kapern sie Praxisrechner, verschlüsseln Daten und fordern Lösegeld. Andernfalls werden die Daten gelöscht. Ein solcher Angriff hat die Praxis von Dr. Hermann Becker* lahmgelegt. Wie kann man vorbeugen und was ist im Erpressungsfall zu tun?

von Jörg Held

Der Erpressungs-Trojaner kommt meist getarnt als harmlose Mail, etwa als Initiativbewerbung an das „liebe Praxisteam“, als Rechnung oder Versandbestätigung für ein Paket. Dann geht es blitzschnell: Ein voreiliger Klick auf den „Lebenslauf“ oder den Rechnungsanhang und binnen Sekunden ist die Praxis-EDV infiziert und verschlüsselt. Teilweise läuft das Ganze unmerklich im Hintergrund ab.

So geschehen auch in der Kleintierpraxis von Dr. Hermann Becker* aus Nordrhein-Westfalen. wir-sind-tierarzt.de sind aktuell vier weitere Attacken auf Praxen und Kliniken bekannt.

Aktualisierung 13.12.2016 – Trojaner immer perfider

Die Erpresser agieren immer perfider. Ein „Goldeneye“ genannter neuer Trojaner nimmt im sehr gut gemachten Anschreiben Bezug auf echte Stellenanzeigen und scheint auch die Mailadressen aus diesen Anzeigen zu verwenden. Das Schadprogramm verbirgt sich dann in einer Excel-Datei, die vorgibt, das „Kompetenzprofil“ des Bewerbers zu enthalten.

Ein anderer Trojaner namens „Popcorn-Time“ setzt auf das Schlechte im Menschen: Wer statt Lösegeld zu zahlen zwei weitere Nutzer mit dem Schadcode infiziert, soll seine Daten wieder erhalten. Momentan funktionieren die Links aber nicht. Eine Weiterleitung wäre auch strafbar.

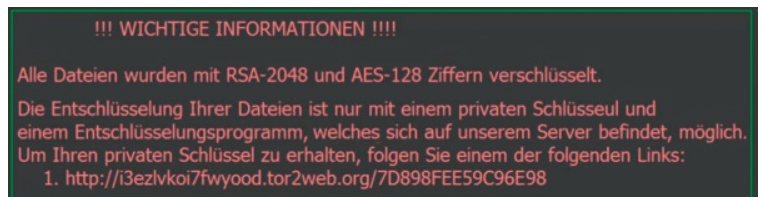

Höfliche Erpressung: Folgen Sie dem Link – Bildschirmnachricht des Krypto-Trojaners „Locky“(Foto: screenshot via heis.de/ct)

Trojaner droht Praxisdaten zu löschen

Auf dem Bildschirm des Praxisrechners von Dr. Becker flackerte eine ähnliche Meldung:

- Die Daten seien verschlüsselt.

- Binnen 48 Stunden müsse er 1.500.- Euro Lösegeld in der Internetwährung Bitcoins bezahlen, sonst werde sich das Lösegeld von zwei auf vier Bitcoins verdoppeln (ca. 3.000.- Euro).

- Nach vier Tagen würden alle Praxisdaten gelöscht.

„Wir hatten keinen Zugriff mehr auf unser komplette Praxis-EDV.“ Am Ende summierte sich der Schaden auf knapp 4.000.- Euro, entstanden durch IT-Beratungskosten und eine Lösegeldzahlung (siehe unten), den Umsatzausfall nicht mit gerechnet. Eineinhalb Tage war die Praxis geschlossen.

Dabei ist Dr. Becker noch mit einem blauen Auge davon gekommen: Er hat gezahlt und – was längst nicht üblich ist – tatsächlich einen Entschlüsselungs-Code erhalten. Viereinhalb Stunden hat es gedauert, bis seine Festplatten wieder decodiert waren.

wir sind-tierarzt.de erklärt wie man sich vor solchen Cyberattacken am besten schützt:

(Alle wichtigen Informationen auch hier im PDF-Download)

Was tun bei einer Erpresser-Attacke?

Sie tragen Namen wie „Locky“, „Cerber“ oder „TeslaCrypt“ – mit sogenannten Krypto-Trojanern greifen Erpresser inzwischen ganz gezielt auch Tierarztpraxen an. Die „Ransomware“ (ransom = englisch: Lösegeld) versteckt sich üblicherweise im Anhang von teils sehr professionell gefälschten persönlichen Emails (z.B. Initiativ-Bewerbungen). Sind die Praxisdaten erst einmal verschlüsselt, ist man ohne die Hilfe von IT-Experten meist aufgeschmissen. So versuchen einige Varianten der Erpresser-Programme, bei einem Neustart des Systems sofort alle Dateien zu löschen.

Seit Anfang 2016 schwappt eine regelrecht Welle von dutzenden dieser Krypto-Trojaner durch das Netz. Es ist ein ständiges Wettrüsten zwischen Erpressern und IT-Sicherheitsforschern. Letztere haben inzwischen einige der Verschlüsselungsalgorithmen geknackt, so dass sich die Daten retten lassen. Hat aber eine neuere Version zugeschlagen, gibt es praktisch keinen Ausweg. Man muss das System komplett neu aufsetzen und aus einer – hoffentlich vorhandenen – sauberen Datensicherung die Praxisdaten wiederherstellen. Oder zahlen.

Sobald man eine Verschlüsselung bemerkt gilt deshalb:

- Sofort den Rechner vom Netz trennen (Strom- und Netzwerkkabel ziehen / WLan-Modem ausschalten), um eventuell die Weiterverbreitung (noch) zu stoppen, Die Chancen sind aber gering.

- Als nächstes sollte man seinen Systemadministrator und auch den Anbieter der Praxissoftware informieren und mit ihnen die nächsten Schritte abstimmen.

- Ohne fachlichen Rat ist es weder sinnvoll noch erfolgversprechend, einen Neustart zu versuchen oder eine Datensicherung einzuspielen. Das Risiko besteht, auch diese Daten zu verlieren.

Ähnlich wie Kriminalisten, versuchen spezialisierte Daten-Forensiker dann zu ermitteln, auf welchem Weg der Krypto-Trojaner die Praxis-EDV-infiziert hat. Haben sich womöglich Schadprogramme im Betriebssystem eingenistet? Ist die Datensicherung eventuell ebenfalls infiziert?

Haftungsfrage: Kunden über den Angriff informieren?

Eine wichtige Frage muss außerdem unbedingt geklärt werden: Welche Daten wurden womöglich nicht nur verschlüsselt, sondern eventuell auch „gestohlen“ oder ausgelesen? Das Schadenrisiko für ein Praxis besteht nicht nur im Datenverlust, sondern auch in datenschutzrechtlichen Haftungsfragen gegenüber ihren Kunden: Sind Zahlungsdaten hinterlegt (Lastschrift/Kredit-/EC-Karte) und mit Personendaten verknüpft (Adressen/Geburtsdatum)? Gibt es bei wertvollen Tieren (Zuchttieren) Befunddaten, die veröffentlicht Konsequenzen haben können?

Die Spurensicherung muss vor einem System-Neustart über spezielle Wege erfolgen. Auch deshalb ist externe Hilfe praktisch unverzichtbar.

Gibt es Hinweise auf gestohlene/ausgelesene Daten ist mit einem Anwalt zu klären, wie man die Kunden darüber informiert/informieren muss.

Parallel sollte man jede Erpressung auch bei der Polizei anzeigen (siehe unten) und sich dort über das weitere Vorgehen beraten lassen.

Die Praxis vor Angriffen schützen

Der wichtigste Sicherheitsfaktor bei einem Cyber-Angriff ist der „Mensch“. Sich selbst und das Praxisteam immer wieder für die Bedrohung durch Schadsoftware zu sensibilisieren ist der erste Schritt. Dann sollte es in der Praxis Regeln zum Umgang mit Email-Anhängen, mit Links in Mails sowie für das Surfen im Netzt vom Praxisrechner aus geben.

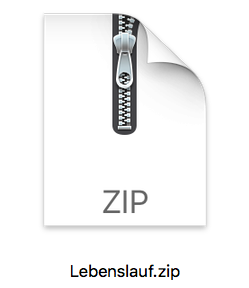

Keine ZIP-Dateien öffnen

Potentiell gefährlich: ZIP-Dateien enthalten komprimierte Daten: Ein Klick führt zum „Entpacken“. Dabei können auch Trojaner aktiviert werden. (Foto: WiSiTiA)

Verdächtig sind vor allem sogenannte ZIP-Dateien oder Dateien mit der Endung „.exe“. Beides steht für Dateien, die auf dem lokalen Rechner eine Aktion „ausführen“ können. Aber auch Word-Dokumente oder neuerdings sogar PDF-Dateien können mit infiziert sein, warnt das Bundesamt für Sicherheit in der Informationstechnik (BSI). Dort hat man ausführliche Themendossiers zu Erpresserangriffen mit vielen hilfreichen Tipps zusammengestellt (Links am Textende).

Adobe-Flash-Player abschalten

Ein anderer Weg auf die Praxisrechner führt über infizierte Internetseiten. Dort versteckt sich der „Erpresser“ zum Beispiel in Bannern – speziell das veraltete und gefährliche Adobe-Flash-PlugIn, ein Programm zum Abspielen von Web-Videos und Animationen, sollte auf keinem Praxis-Computer mehr aktiviert sein.

An zweiter Stelle steht die EDV-Technik mit folgenden Sicherheitsmaßnahmen:

Datensicherung ist zwingend

A&O ist ein Datensicherungskonzept – das auch konsequent eingehalten wird:

- Wechseldatenträger täglich auch wirklich wechseln

- Datensicherung separat aufbewahren – das Sicherungsmedium muss unbedingt ohne Verbindung zum Praxisnetzwerk aufbewahrt werden. Ist ein Trojaner einmal aktiviert, versucht er alle für ihn erreichbaren Festplatten und Laufwerke zu verschlüsseln.

- In der Praxis Becker* wurde zwar täglich gesichert – aber immer auf nur ein direkt mit dem Rechner verbundenes Medium. „Das hat der Trojaner gleich mit verschlüsselt. Unsere letzte externe Datensicherung war fast vier Monate alt. Eine Katastrophe,“ räumt Becker ein.

Jetzt hat die Praxis eine Sicherheitsbeauftragte, die sowohl für die tägliche Sicherung als auch die externe Lagerung der Datenträger verantwortlich ist – ein Schutz auch bei Feuer oder Einbruchdiebstahl.

- In der Praxis Becker* wurde zwar täglich gesichert – aber immer auf nur ein direkt mit dem Rechner verbundenes Medium. „Das hat der Trojaner gleich mit verschlüsselt. Unsere letzte externe Datensicherung war fast vier Monate alt. Eine Katastrophe,“ räumt Becker ein.

- Datensicherung überprüfen – regelmäßig testen (lassen), ob eine problemlose Rücksicherung aller Dateien noch möglich ist oder ob Kompatibilitätsprobleme bestehen.

- Professionelles Datensicherungsprogramm nutzen – für das Management der Datensicherung empfehlen Experten entsprechende Programme und qualitativ hochwertige Wechselfestplatten.

- Praxisnetzwerk „intelligent“ verwalten – ein sicheres Praxisnetzwerk verbaut oder erschwert einem Angreifer den Weg ins System mit Email-Filtern, eingeschränkten Zugriffsrechten für ausführbare Dateien (Makros) und reduzierten Zugriffsmöglichkeiten auf Netzlaufwerke. Auch sollte niemand im Praxisalltag als „Administrator“ mit allen Zugriffsrechten im Netzwerk angemeldet sein – auch der Chef nicht. Für die Einstellungen empfiehlt sich die Unterstützung durch einen IT-Dienstleister.

- Virenschutz- und Software-Updates – Eine Virenschutzprogramm, das sich regelmäßig aktualisiert, ist ein Muss für eine beruflich genutzte EDV-Anlage.

Gleiches gilt für die Aktualisierung der genutzten Programme: Regelmäßige Softwareupdates sind Pflicht.

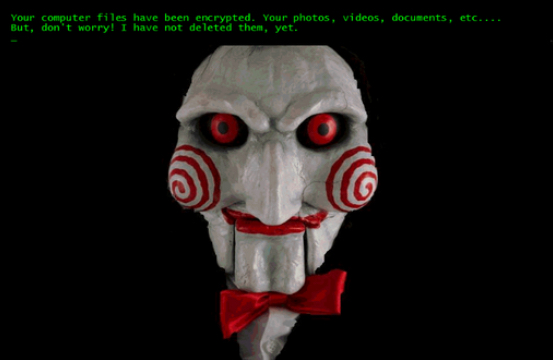

So meldete sich der – inzwischen „geknackte“ – Erpressungstrojaner „jigsaw“ auf dem Bildschirm. (Foto: screenshot via heise.de)

Lösegeld zahlen?

Hat dennoch ein Erpressungstrojaner zugeschlagen, gilt: Nicht zahlen! Das raten zumindest Sicherheitsexperten und auch die Polizei: Meist seien nämlich dann sowohl Geld als auch die Dateien weg. Oft werde eine zweite Forderung gestellt, denn wer einer Erpressung nachgibt, signalisiere, dass bei ihm „was zu holen ist“.

Wo gibt es Bitcoins?

Dr. Becker aber hat gezahlt – nachdem er sich den Schaden ausgerechnet hatte:

Alle Praxisdaten auf Basis der veralteten Sicherung wiederherstellen; Kundendaten aktualisieren; versuchen, die Behandlungen, Befunde, etc. der letzten Monate nachzutragen; Rechnungen nachvollziehen, usw. … „Das für hätte uns insgesamt etwa 30.000 Euro an Arbeitszeit und Fremdkosten bedeutet. Da kam es mir dann auf den möglichen Verlust der 1.500.- Euro „Lösegeld“ auch nicht mehr an.“

Nur, wie kommt man als Tierarzt an die Internetwährung Bitcoins und bezahlt einen Erpresser? Auch hier war Dr. Becker auf die Hilfe seines IT-Dienstleisters angewiesen: Der kaufte online zwei Bitcoins zum Kurswert von etwa 1.500.- Euro. Dafür musste sich der Tierarzt mit einem Foto seines Passes und der Kreditkarte digital „ausweisen“. Dann erstellte er im Netz ein virtuelles Portemonnaie, ein „Wallet“. Dort wurden die Bitcoins abgelegt und der Ort und die Zugriffsdaten des „Wallets“ an den Erpresser übermittelt. Der hat das „Geld“ anonym entnommen und im Gegenzug den Entschlüsselungscode geliefert.

Wichtig dabei: Im Fall der Praxis Becker zog der Bitcoin-Verkäufer 0,1 Coins Provision ab. Im „Wallet“ lagen somit statt 2 nur noch 1,9 Bitcoins. „Hätten wir das nicht selbst nochmal überprüft und bemerkt“, glaubt Dr. Becker, hätten wir auch keinen Entschlüsselungscode bekommen.“ Denn: Am anderen Ende sitze ja meist kein Mensch, sondern eine Maschine. Die vergleiche geforderten Betrag mit bezahltem Betrag. Ist der nicht identisch, gibt es keinen Code. Das Geld aber ist wohl trotzdem weg.

Kann man Erpresser aufspüren?

Dr. Becker hat sofort die Polizei informiert. Noch am selben Abend kam ein Beamter einer Sondereinheit für Cyberkriminalität in die Praxis: „Ich war schon beeindruckt, dass man das so ernst genommen hat.“ Die infizierte Mail konnte – so die späteren Ermittlungen – bis auf den Computer eines russischen Familienvaters zurückverfolgt werden. Der aber war selbst von einem Virus gekapert. Geschnappt wurde der Erpresser auch in diesem Fall nicht.

„Wildtiere brauchen in den aller seltensten Fällen menschliche Hilfe," sagt die Landestierschutzbeauftragte Hessen. Was tun kann, wer ein Wildtier findet – oder aber auch besser lassen sollte – erklärt ein Flyer, den Dr. Madeleine Martin zusammen mit der Landestierärztekammer Hessen herausgegeben hat.

„Wildtiere brauchen in den aller seltensten Fällen menschliche Hilfe," sagt die Landestierschutzbeauftragte Hessen. Was tun kann, wer ein Wildtier findet – oder aber auch besser lassen sollte – erklärt ein Flyer, den Dr. Madeleine Martin zusammen mit der Landestierärztekammer Hessen herausgegeben hat.